How Kerberos works and view Kerberos Tickets

Hallo zusammen,

Ein kürzlich veröffentlichter Artikel auf dem Exchange Blog (Enabling Kerberos Authentication for MAPI Clients) wird aufgezeigt wie die Kerberos Authentication zwischen Client und Server funktioniert. Das hat mich neugierig gemacht und ich habe mich damit ein bisschen genauer auseinandergesetzt.

Wie Kerberos genau funktioniert, wird in diesem Technet Artikel beschrieben How the Kerberos Version 5 Authentication Protocol Works.

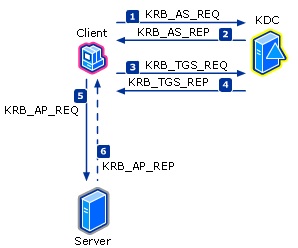

Hier ein kurzer Überblick:

1. Kerberos authentication service request (KRB_AS_REQ)

2. Kerberos authentication service response (KRB_AS_REP)

3. Kerberos ticket-granting service request (KRB_TGS_REQ)

4. Kerberos ticket-granting service response (KRB_TGS_REP)

5. Kerberos application server request (KRB_AP_REQ)

6. Kerberos application server response (optional) (KRB_AP_REP)

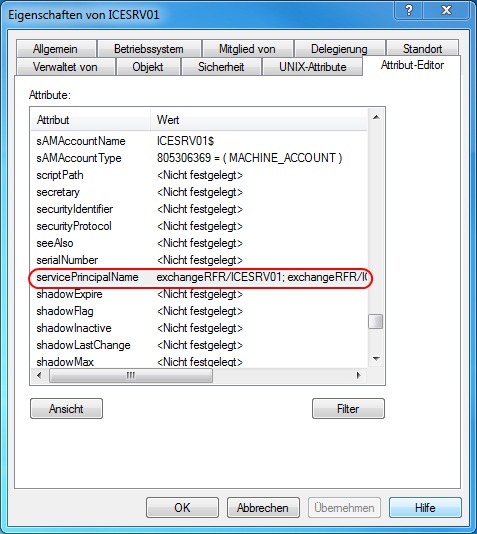

In meinem Beispiel will ich die Kerberos Authentifizierung von Outlook auf den Exchange Server überprüfen. Der Exchange Server muss also ein SPN (ServicePrincipalName) im Active Directory registriert haben, damit der Client diesen SPN findet und dazu ein Kerberos ticket-granting service request (KRB_TGS_REQ) zu erstellen und an den Domain Controller zu senden.

Und siehe da, der Exchange hat tatsächlich einige SPN's registriert.

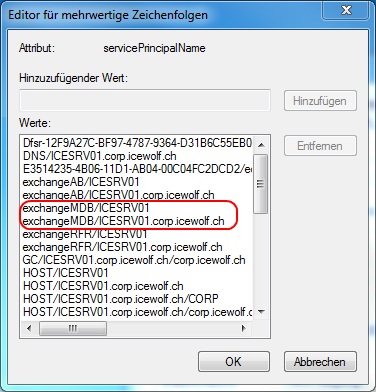

In meinem Fall gehts nun um den "exchangeMDB" SPN

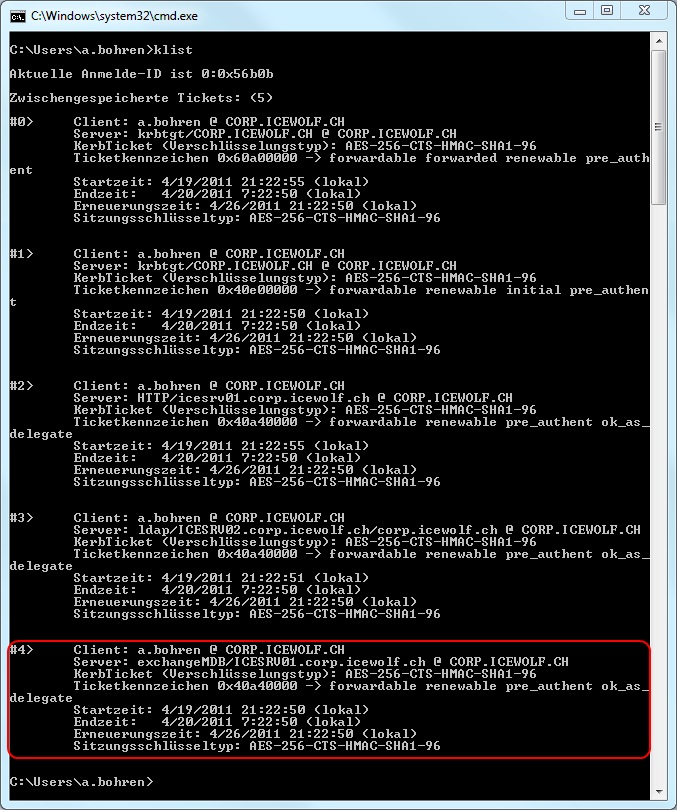

Wenn ich auf dem Client nun klist clear aufrufe und danach Outlook starte muss ein neues Kerberos Ticket ausgestellt werden. Dies kann nun mit klist überprüft werden. Und man sieht das Ticket #4 welches für den SPN "exchangeMDB" ausgestellt wurde.

Grüsse

Andres Bohren